La brecha no-code: lo que las agencias de IA no saben que te están vendiendo

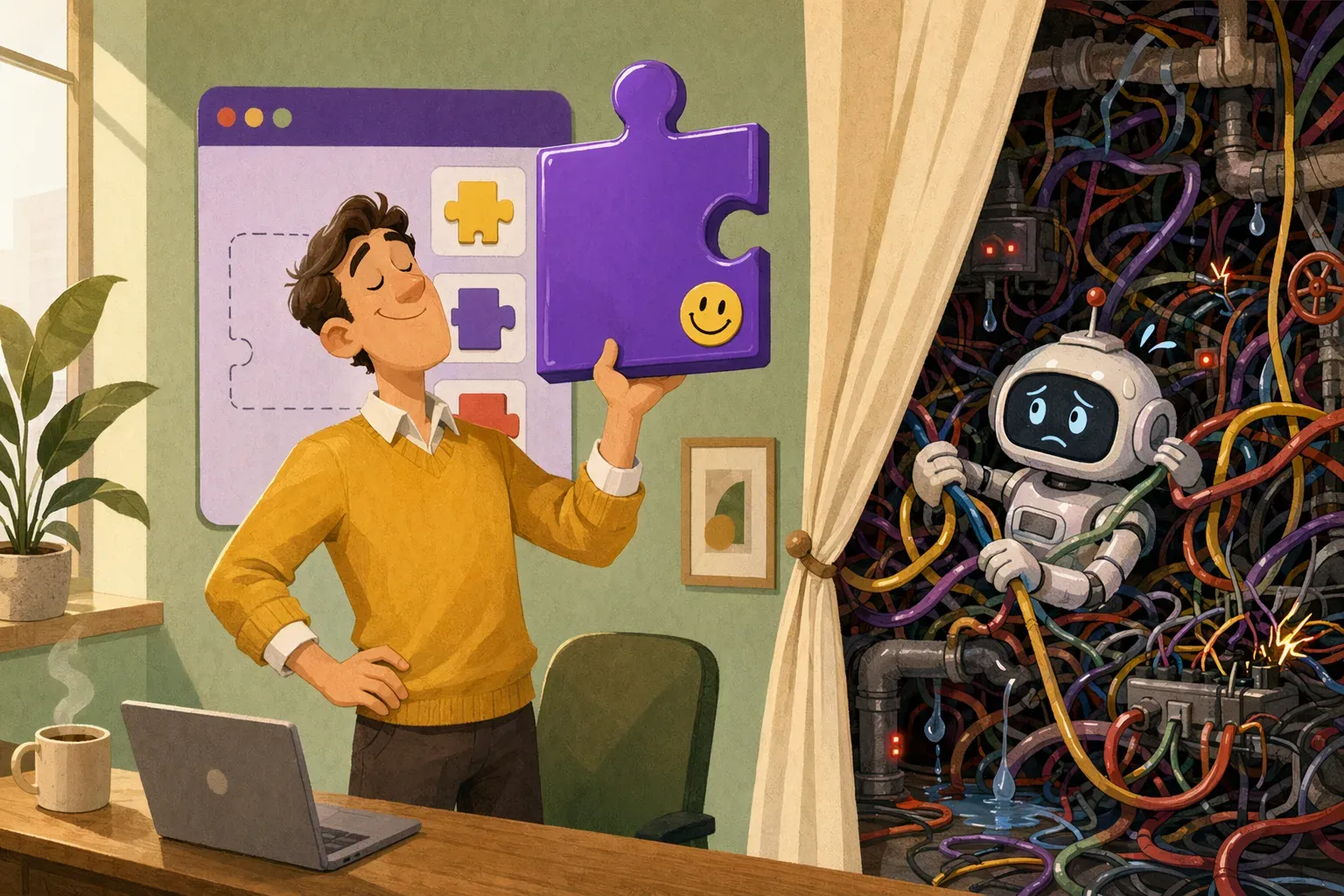

La mayoría de agencias de IA en España y la UE venden Zapier y Make para problemas que esas herramientas no fueron diseñadas para resolver. Dónde encajan, dónde rompen y qué preguntar antes de firmar.

Una pyme logística del corredor de Madrid nos enseñó la demo que le había vendido su agencia de IA. Cinco aplicaciones unidas en Zapier, un escenario de Make moviendo datos de cliente entre dos SaaS, todo construido en menos de una hora. Quedaba limpio.

Después preguntamos qué pasa cuando llega un pedido durante una renovación de token, qué ocurre con los datos personales viajando por infraestructura en EE. UU., qué hace el sistema cuando un webhook devuelve 200 pero el receptor nunca recibe el evento. La agencia no tenía respuesta. El producto funcionaba en la demo. No iba a sobrevivir a un entorno productivo regulado europeo.

Esto es la brecha no-code. La distancia entre lo que estas herramientas hacen bien y lo que un sector creciente de agencias de IA vende como si fueran capaces de resolver. Y la brecha no es teórica: el 42% de las organizaciones en Europa y Norteamérica abandonó la mayoría de sus iniciativas de IA en 2025, frente al 17% del año anterior (S&P Global / 451 Research, oct. 2025, n=1.006). La mayoría no fracasaron porque la tecnología fuera mala. Fracasaron porque el alcance estaba mal definido.

Para los datos sobre qué tareas automatiza la IA con fiabilidad, ver Qué automatiza la IA realmente en 2026. Para el desglose por roles, ver Qué roles cambia realmente la IA.

Conclusiones clave

- El 42% de las organizaciones abandonó la mayoría de sus iniciativas de IA en 2025, frente al 17% de 2024; la organización media canceló el 46% de sus PoC antes de producción (S&P Global / 451 Research, oct. 2025).

- El Top 10 Low-Code/No-Code de OWASP señala suplantación de cuentas, abuso de autorización y fuga silenciosa de datos como riesgos dominantes, casi siempre activados sin querer por personal sin perfil técnico (OWASP, 2024).

- La entrega de webhooks cae al 94,2% en hora pico europea, con un 3,8% de fallos que devuelven HTTP 200; en lenguaje claro, el flujo dice “ok” mientras el evento se pierde (Carrier Integrations, 2025).

- El no-code es la elección correcta para flujos acotados, recuperables y no regulados. Es la elección equivocada para la mayor parte de lo que las agencias venden hoy en España y la UE.

El mercado crece. La tasa de fracaso también.

El mercado de low-code/no-code está valorado en 37.400 millones de dólares en 2025 y se proyecta que llegue a 376.900 millones en 2034, con una tasa de crecimiento anual compuesta del 29% (Fortune Business Insights, 2025). La inversión se acelera. Los resultados productivos no. La encuesta de S&P Global de octubre de 2025 a 1.006 profesionales de TI en Norteamérica y Europa mostró que el abandono de proyectos casi se triplicó en doce meses.

Las dos curvas describen el mismo momento. El dinero entra. PoCs que nunca debieron salir del PowerPoint se construyen, se despliegan y se cancelan en silencio.

El patrón se repite: alcance pensado para la demo, no para producción. La complejidad de integración, la gestión de errores, la monitorización y la carga de cumplimiento aparecen después del despliegue, cuando la agencia ya ha facturado.

Las herramientas de automatización no-code —Zapier, Make (antes Integromat), n8n— son útiles dentro de un alcance definido. El problema no son las herramientas. El problema es lo que las agencias venden con ellas.

Dónde encajan realmente las herramientas no-code

Las herramientas no-code no son malas. Son acotadas.

El alcance honesto es más estrecho de lo que sugiere el marketing: flujos lineales de tipo disparador-acción, baja sensibilidad de datos, aplicaciones bien soportadas mediante conectores oficiales, casos de uso internos donde un fallo es recuperable y equipos en los que personal sin perfil técnico necesita editar la automatización. Un Zapier que envía un mensaje a Slack cuando aparece una fila en una hoja de Google es un uso sensato de una herramienta sensata. Un escenario de Make que sincroniza contactos entre dos CRM con campos estándar aguanta bajo esas condiciones.

Gartner prevé que el 70% de las nuevas aplicaciones usará low-code o no-code en 2025 (Gartner vía KissFlow, 2024). Esa cifra refleja utilidad real. No todo necesita ingeniería a medida.

Dónde se rompe el límite. Cualquiera de estas condiciones cambia la arquitectura que necesitas:

- Los datos son personales bajo el RGPD, la LOPDGDD o las categorías de alto riesgo del Reglamento Europeo de IA.

- La integración requiere autenticación no estándar: TLS mutuo, listas de IP dinámicas, lógica de renovación de token a medida.

- El flujo tiene más de tres ramas condicionales o necesita mantener estado entre pasos.

- El proceso es crítico para los ingresos y un fallo irrecuperable es inaceptable.

- La empresa opera en un sector regulado: banca, seguros, sanidad, AAPP.

Cruza cualquiera de esas líneas y los supuestos de diseño que llevan dentro las herramientas no-code empiezan a jugar en tu contra. La mayoría de las agencias no lo dicen antes de firmar.

Los límites técnicos que no salen en la demo

¿Cómo se ve “fallar en la capa de integración” en producción? Hay cuatro modos de fallo que aparecen una y otra vez.

Autenticación personalizada

Zapier y Make soportan un catálogo fijo de patrones de autenticación: OAuth 2.0 estándar, claves API, autenticación básica. Cuando un banco español o un proveedor SaaS usa renovación de token no estándar, mTLS o listas de IP que rotan por región, el conector falla o pide al constructor poner credenciales en sitios donde no deberían estar. Las agencias rara vez lo levantan en la demo porque la demo usa una aplicación totalmente soportada.

Flujos con estado

Las herramientas no-code modelan el trabajo como cadenas disparador-acción sin estado. Un proceso que tiene que esperar una aprobación humana, reintentar tras un timeout o retomar tras un fallo parcial necesita o un parche frágil sobre una base de datos externa, o un sistema diseñado para gestionar estado desde el principio. Los flujos agénticos caen en este segundo cubo. No son flujos de Zapier con más pasos.

Recuperación de errores

¿Qué pasa cuando el paso 4 de un flujo de 7 pasos falla a las 02:00 de un sábado? En una integración a medida pensada para producción, el error se captura, se registra con todo el contexto, se reintenta con backoff y se dispara una alerta que despierta a alguien. En un escenario de Make, por defecto, el escenario se detiene y puede que llegue un correo, dependiendo de cómo estén configuradas las notificaciones.

Fallos silenciosos

Este es el que ninguna agencia menciona si no lo preguntas tú. La entrega exitosa de webhooks cae al 94,2% durante las horas pico europeas (09:00–11:00 CET) y un 3,8% de los fallos devuelve HTTP 200: el sistema receptor informa de éxito mientras el evento nunca activa el procesamiento posterior (Carrier Integrations, 2025). El tiempo de inactividad medio semanal de las API pasó de 34 minutos en T1 2024 a 55 minutos en T1 2025 (UMA Technology, 2025).

En un flujo que procesa 500 eventos al día, una tasa del 3,8% de fallos silenciosos equivale a unos 19 eventos perdidos cada día. Nadie lo ve hasta que un cliente llama, un cobro no aparece o un regulador pide un informe que ya nadie puede reconstruir.

La herramienta no-code registró “éxito”. La empresa vivió un fallo. — patrón observado en tres auditorías a pymes europeas en 2025

El punto ciego de cumplimiento en España y la UE

Para cualquier empresa bajo el RGPD, el Reglamento Europeo de IA o un regulador sectorial, las herramientas no-code llevan un riesgo estructural que no es un problema de configuración. Es arquitectónico.

Las autoridades europeas de protección de datos registraron más de 400 notificaciones de brechas de datos personales al día entre finales de enero de 2025 y enero de 2026, con un aumento interanual del 22% y multas RGPD por unos 1.200 millones de euros en 2025 (Feroot Security, 2025–2026). Una parte significativa tiene origen en integraciones de terceros mal configuradas.

Dos cuestiones que casi nunca aparecen en la propuesta de una agencia no-code:

Por dónde pasan físicamente los datos. Zapier enruta todos los datos del flujo a través de infraestructura AWS en Estados Unidos. Los servidores de procesamiento de Make están en la UE, pero la lista de subencargados y los acuerdos de tratamiento añaden superficie de cumplimiento que pocas agencias en España auditan antes de recomendar la herramienta. Para escenarios bajo regulación sectorial española —datos clínicos bajo la LOPDGDD, datos bancarios bajo DORA y los criterios del Banco de España, datos de seguros supervisados por la DGSFP— la pregunta relevante no es “¿hay un DPA?”. Es “¿es admisible toda la cadena de tratamiento bajo los criterios actuales del regulador competente?”.

Quién carga con la responsabilidad cuando rompe. El Top 10 Low-Code/No-Code de OWASP de 2024 señala suplantación de cuentas, abuso de autorización, fuga de datos y configuración insegura como categorías principales, con una nota explícita: los citizen developers —constructores no técnicos usando las herramientas tal y como están diseñadas— activan estas vulnerabilidades sin querer (OWASP, 2024). Un caso documentado: un único despliegue low-code con un permiso de tabla desactivado por defecto expuso de forma anónima más de 120.000 archivos y 1,7 millones de registros de actividad (OWASP / DEV Community, 2024).

Hay también una capa operativa española que las agencias con sede en EE. UU. no suelen ver. Cualquier automatización que cambie cómo trabaja la plantilla —cómo se enrutan leads, cómo se asignan turnos, cómo se mide la productividad comercial— entra dentro del Estatuto de los Trabajadores y, en empresas con representación legal de personas trabajadoras, dentro del derecho de información del comité de empresa. Construir eso sin pasar por el comité no es un detalle de cumplimiento. Es motivo para parar el despliegue.

Qué significa de verdad “adecuado para alcances específicos”

El argumento no es que el no-code no deba usarse nunca. Es que su alcance apropiado es más estrecho de lo que describe la mayoría de propuestas y los criterios son concretos.

Antes de proponer cualquier herramienta no-code, todas estas condiciones tienen que cumplirse:

- Los datos no son personales bajo el RGPD ni están regulados sectorialmente.

- El flujo es lineal; las ramificaciones son superficiales y la gestión de excepciones es recuperable.

- Las integraciones usan conectores soportados de forma nativa con autenticación estándar.

- Un fallo es no crítico y reversible.

- El perfil de disponibilidad de API actual del proveedor es aceptable para tu SLA.

Si alguna no se cumple, no necesitas un escenario de Make más complejo. Necesitas otra arquitectura.

La investigación de Alpha Software encontró que el 39% de líderes empresariales cita la personalización limitada como reto significativo del no-code, y el mismo porcentaje considera que el no-code no es adecuado para problemas avanzados (Alpha Software, 2024–2025). “No adecuado” es la lectura amable cuando entran en juego datos clínicos, registros financieros o flujos relevantes para el comité de empresa.

Preguntas para hacer a cualquier agencia antes de firmar

La distancia entre lo que afirma la agencia y lo que entrega el no-code suele quedar invisible hasta que el proyecto está en marcha. Estas preguntas la sacan a la luz antes.

Sobre selección de herramientas

- ¿Qué herramientas concretas propones y por qué encajan con la sensibilidad de datos y la tolerancia al fallo de este flujo?

- ¿Los conectores son nativos o construidos a medida? ¿Qué pasa si la API subyacente cambia?

Sobre cumplimiento

- ¿Por qué infraestructura pasan físicamente los datos y en qué país?

- ¿Has revisado el DPA y la lista de subencargados de cada herramienta frente al RGPD y los requisitos sectoriales?

- Para datos regulados (banca, sanidad, seguros, AAPP), ¿cuál es tu enfoque ante la LOPDGDD, DORA o la DGSFP en la capa de integración?

- Si el despliegue cambia cómo trabaja la plantilla, ¿cómo planeas informar al comité de empresa?

Sobre fiabilidad

- ¿Cómo se comporta la automatización si falla el paso 3 de un flujo de 7?

- ¿Cómo sabremos que se están descartando eventos en silencio? ¿Qué monitorización va por encima de la plataforma?

- ¿Cuál es el protocolo de guardia cuando esto rompe a las 02:00 de un sábado?

Sobre profundidad de ingeniería

- ¿Cuál es la integración a medida más compleja que ha construido tu equipo sin no-code?

- ¿Escribís código? Cuando el flujo supere lo que aguanta Make, ¿cuál es el plan de migración?

Una agencia que no responde estas preguntas con concreción no ha pensado más allá de la demo. No es la agencia que quieres gestionando flujos que tocan a tus clientes, tu nómina o tus datos regulados.

La pregunta diagnóstica no es “¿deberíamos automatizar?”. Es “¿cumple este flujo concreto las condiciones en las que la automatización genera retorno duradero —en la capa de integración, bajo carga real, con la sensibilidad de datos que tenemos de verdad?”.

Diagnostica qué tareas de tu equipo se pueden automatizar de verdad — gratis en canihireanai.com.

Preguntas frecuentes

¿Es Zapier seguro para uso empresarial en España o la UE?

Zapier es una herramienta sensata para flujos simples y de bajo riesgo, con baja sensibilidad de datos y lógica lineal disparador-acción. Se convierte en pasivo cuando hay datos regulados por el RGPD o la LOPDGDD, autenticación a medida o procesos críticos de negocio sin lógica de respaldo. La herramienta no es el riesgo. El desajuste de alcance, sí (OWASP, 2024).

¿Qué es n8n y en qué se diferencia de Zapier?

n8n es una herramienta de automatización open source que llegó a más de 230.000 usuarios activos y 40 millones de dólares de ARR a finales de 2025, captando 180 millones a una valoración de 2.500 millones (Sacra, 2025). Es más flexible que Zapier —autoalojamiento, nodos de código personalizado, ramificación más profunda— pero comparte los mismos límites arquitectónicos para flujos con estado, recuperación compleja de errores y datos regulados.

¿Por qué fracasan tantos proyectos de automatización con IA?

La encuesta de S&P Global de 2025 vio que el 42% de las organizaciones abandonó la mayoría de sus iniciativas de IA, frente al 17% en 2024, con la organización media cancelando el 46% de los PoC antes de producción (S&P Global / 451 Research, oct. 2025). La causa raíz más constante: alcance pensado para la demo, no para producción. La complejidad de integración y la gestión de errores ausente solo aparecen tras el despliegue.

¿Cómo sé si una agencia depende en exceso del no-code?

Pregunta si escriben código. Pregunta cómo gestionan los fallos en runtime. Pregunta de forma específica por cumplimiento en la capa de integración y por implicaciones para el comité de empresa. Las agencias que dependen demasiado del no-code suelen responder con la documentación del proveedor en lugar de con sus propias prácticas de ingeniería.

La brecha que nadie publicita

Las herramientas no-code existen porque una buena parte de la automatización útil de verdad no necesita ingeniería a medida. Eso no va a cambiar. Los 180 millones de n8n a una valoración de 2.500 millones reflejan demanda real, no burbuja.

El problema es más estrecho. Un sector creciente de agencias de IA en España y la UE ha construido su modelo de negocio vendiendo no-code como solución integral. Su personal sabe configurar escenarios de Make. No sabe diseñar una arquitectura orientada a eventos, escribir un manejador de webhooks a medida, definir el alcance de un acuerdo de tratamiento bajo DORA o redactar una evaluación de conformidad bajo el Reglamento Europeo de IA.

Ignoran la profundidad de lo que queda fuera de su alcance. Para cuando la empresa lo descubre, el contrato ya está firmado.